System Zarządzania Bezpieczeństwem Informacji (SZBI) – jak skutecznie wdrożyć krok po kroku [2026]

Wyobraź sobie szpital z oddziałem ratunkowym. Na półce stoi segregator z napisem „SZBI – System Zarządzania Bezpieczeństwem Informacji”. Audytor otwiera rozdział o nadawaniu uprawnień do pomp insulinowych i holterów. Czyta: uprawnienia nadaje kierownik sekcji szkła ciekłego.

Nikt w szpitalu nie pełni tej funkcji. Dokumentacja pochodzi z systemu zarządzania hutą szkła. Zakupionego w internecie, lekko przemianowanego i włożonego do teczki. Audytor zapisuje: „SZBI istnieje, lecz nie jest wdrożony.”

To nie fikcja. To realna historia z praktyki audytorskiej.

Obejrzyj poniższe nagranie lub przeczytaj artykuł, aby dowiedzieć się jak podejść do wdrożenia SZBI w Twojej organizacji.

Czym jest System Zarządzania Bezpieczeństwem Informacji (SZBI)?

System Zarządzania Bezpieczeństwem Informacji (SZBI) to ustrukturyzowany zestaw procesów, ról i zasad, których celem jest ochrona informacji przed utratą, nieuprawnionym dostępem, modyfikacją lub zniszczeniem. SZBI nie jest zbiorem dokumentów – to kultura organizacyjna i sposób codziennego działania firmy lub instytucji.

Fundament SZBI stanowi podejście oparte na ryzyku: organizacja identyfikuje aktywa, ocenia zagrożenia i wdraża proporcjonalne środki ochronne – techniczne i organizacyjne. Efektem jest nie tylko zgodność z prawem, ale realna odporność na incydenty.

SZBI a ISO 27001 – czy certyfikacja jest obowiązkowa?

Często poruszaną kwestią jest związek SZBI z normą ISO/IEC 27001. Nowelizacja ustawy o KSC nie wymaga certyfikacji na ISO 27001. Organizacja musi wdrożyć SZBI zgodny z wymaganiami ustawy, ale może oprzeć się na własnej metodyce – ISO 27001 to dobra praktyka, nie obowiązek.

Dlaczego SZBI jest obowiązkowy od 2026 roku?

Od 3 kwietnia 2026 roku obowiązuje nowelizacja ustawy o Krajowym Systemie Cyberbezpieczeństwa (KSC), implementująca unijną dyrektywę NIS2. Obowiązek posiadania wdrożonego SZBI dotyczy:

- podmiotów kluczowych – m.in. energetyka, transport, bankowość, ochrona zdrowia, woda pitna

- podmiotów ważnych – m.in. usługi cyfrowe, produkcja, żywność, sektor pocztowy

- podmiotów administracji publicznej – urzędy, uczelnie wyższe, szkoły podstawowe (jako podmioty ważne)

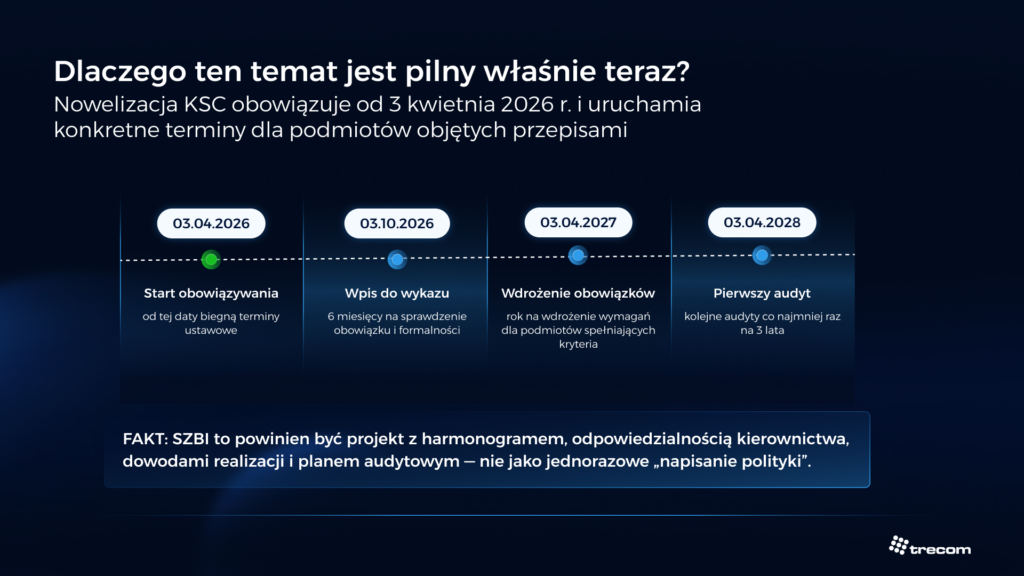

Kluczowe terminy KSC 2026–2028

| Data | Obowiązek |

|---|---|

| 13 kwietnia 2026 | Uruchomienie wykazu podmiotów (wykaz-ksc.gov.pl) |

| 13 kwietnia – 6 maja 2026 | Wpisy z urzędu przez Ministra Cyfryzacji |

| 7 maja – 3 października 2026 | Samorejestracja podmiotów nieujętych z urzędu |

| 12 czerwca 2026 | Uruchomienie systemu S46 dla nowych podmiotów |

| 3 kwietnia 2027 | Termin wdrożenia wszystkich obowiązków |

| 3 kwietnia 2028 | Pierwszy audyt SZBI (podmioty kluczowe niebędące dotąd OUK) |

SZBI krok po kroku – 8 etapów wdrożenia

Krok 1: Znajdź sponsora i określ cel

Bez wsparcia najwyższego kierownictwa SZBI będzie martwy od pierwszego dnia. Kierownictwo musi zapewnić środki finansowe, ludzkie i organizacyjne – i rozumieć, że to nie jest projekt wyłącznie dla działu IT.

Odpowiedzialność osobista zarządów wynikająca z KSC jest wyższa niż w RODO. To jeden z kluczowych argumentów, który powinien trafić na biurko prezesa lub wójta.

Krok 2: Ustal zakres i kontekst organizacji

Nie cała organizacja musi być objęta SZBI. Firma produkująca zarówno sprzęt ogrodniczy, jak i wirniki (podlegające KSC), może ograniczyć zakres do procesów związanych z usługą kluczową lub ważną.

Zakres musi jednak uwzględniać procesy wspierające: kadry (weryfikacja niekaralności za przestępstwa przeciwko bezpieczeństwu informacji), zamówienia, a nawet recepcję.

Ważne: ustawa wymaga wskazania co najmniej dwóch osób do kontaktu z krajowym systemem cyberbezpieczeństwa. Muszą one posiadać zaświadczenie o niekaralności za przestępstwa przeciwko bezpieczeństwu informacji (rozdział XXXIII Kodeksu karnego).

Krok 3: Przeprowadź analizę ryzyka

To najważniejszy i najczęściej źle wykonywany element SZBI. Analiza ryzyka musi odzwierciedlać rzeczywistość konkretnej organizacji – nie może być generycznym szablonem pobranym z internetu.

Schemat postępowania:

- Identyfikacja aktywów – serwery, systemy, dane, procesy

- Scenariusze zagrożeń – np. atak ransomware, zalanie serwerowni, awaria zasilania

- Ocena podatności – dlaczego dane zagrożenie może się zmaterializować?

- Ocena ryzyka – prawdopodobieństwo × skutek

- Plan postępowania z ryzykiem – decyzja: redukuj, transferuj, akceptuj lub unikaj

Prezes Urzędu Ochrony Danych Osobowych nakłada kary za analizy ryzyka, w których nie uwzględniono ataków ransomware. Kary za analizy ryzyka przewidujące powódź w organizacjach oddalonych o 30 km od jakiejkolwiek rzeki. Analiza musi być zakorzeniona w Twojej organizacji.

Ważna pułapka: każde nowe zabezpieczenie może generować nowe ryzyka. Przykład: organizacja buduje wał przeciwpowodziowy wokół serwerowni. Eliminuje ryzyko zalania przez rzekę, ale przy intensywnych opadach woda z deszczu, niemająca odpływu, może zalać obiekt dotkliwiej niż wcześniej. Zawsze sprawdzaj, czy wdrożone zabezpieczenia nie wprowadzają nowych luk.

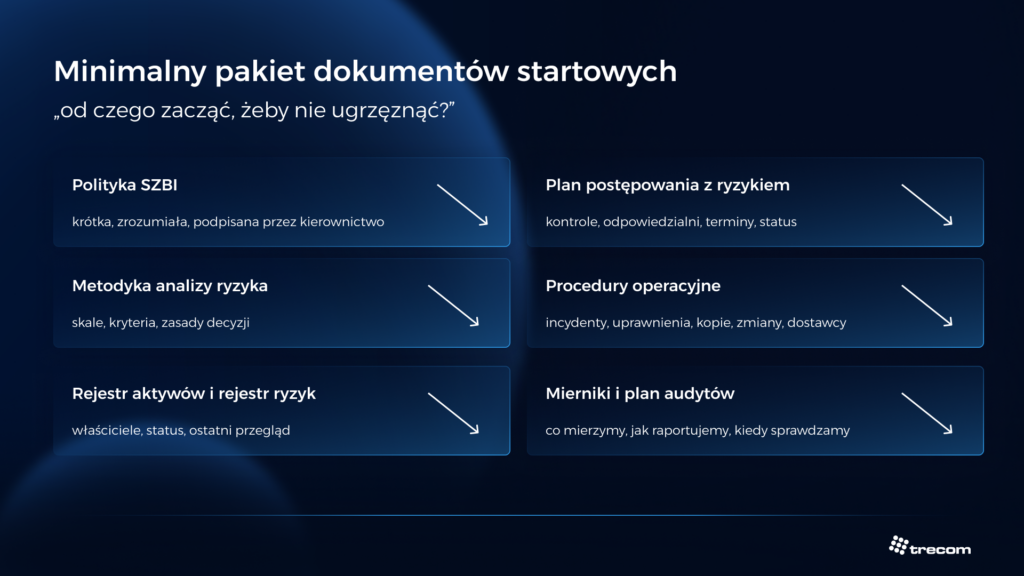

Kroki 4–5: Polityki bezpieczeństwa i przypisanie ról

Polityka bezpieczeństwa informacji powinna być dokumentem deklaratywnym – krótkim (3–5 stron), czytelnym, dostępnym publicznie. Szczegóły techniczne (jakich systemów używamy, jak są skonfigurowane) należą do dokumentacji operacyjnej, do której dostęp jest ograniczony.

Każdy proces musi mieć właściciela:

- właściciel aktywu

- właściciel ryzyka

- właściciel procesu (nadawanie uprawnień, obsługa incydentów, zarządzanie dostawcami)

Dokumenty nie mogą powstawać bez udziału pracowników, którzy będą je stosować. Procedura napisana „zza biurka” bez wiedzy o tym, jak naprawdę działa organizacja, jest bezużyteczna – lub wręcz niebezpieczna.

Krok 6: Wdróż procesy operacyjne

System bez procesów operacyjnych jest martwy. Kluczowe obszary:

Zarządzanie incydentami – wykrywanie, rejestracja, eskalacja i zgłaszanie incydentów do systemu S46 oraz właściwych CSIRT-ów. Każdy pracownik powinien wiedzieć, jak zgłosić incydent wewnętrznie.

Zarządzanie dostępem – nadawanie, zmiana i odbieranie uprawnień. Przeglądy uprawnień nie muszą leżeć po stronie IT – kierownik działu może otrzymać od IT listę uprawnień i zdecydować, kto nadal powinien mieć dostęp.

Kopie zapasowe i ciągłość działania – zasada 3-2-1: trzy kopie, dwa rodzaje nośników, jedna kopia geograficznie oddalona. Do tego regularne ćwiczenia odtworzeniowe – czy kopia naprawdę działa?

Zarządzanie dostawcami – to obszar, w którym 90% polskich organizacji ma zaległości. Każdy kluczowy dostawca powinien być przeanalizowany pod kątem ryzyka, a organizacja powinna posiadać tzw. exit plan – co zrobimy, gdy dostawca upadnie lub będziemy musieli zerwać współpracę?

Zarządzanie zmianą – szczególnie ważne w środowiskach produkcyjnych. Każda zmiana w systemie powinna być zaplanowana, przetestowana i autoryzowana.

Krok 7: Mierz skuteczność – KPI w SZBI

SZBI bez mierników jest jak firma bez budżetu – nikt nie wie, czy idzie w dobrą stronę. Przykłady praktycznych KPI:

- Liczba przeszkolonych pracowników (cel: np. 85% rocznie)

- Czas od wykrycia incydentu do zgłoszenia (im krótszy, tym lepiej)

- Czas obsługi incydentu

- Wyniki testów odtworzeniowych kopii zapasowych

- Liczba przeprowadzonych ćwiczeń (table-top exercises)

- Liczba wykrytych false positives przez systemy bezpieczeństwa

- Liczba przeglądów uprawnień przeprowadzonych terminowo

KPI nie muszą być wymienione w polityce centralnej. Wystarczy, że polityka stwierdza, że organizacja stosuje mierniki, a właściciele procesów ustalają je corocznie.

Krok 8: Doskonalenie – system, który żyje

SZBI, który przez rok nie zmienił się ani o jotę, prawdopodobnie nie jest przestrzegany. Zmiany w dokumentacji są dowodem, że system żyje i jest przeglądany.

Każdy dokument powinien mieć metrykę: datę przeglądu, nazwisko osoby dokonującej przeglądu, wykaz zmian, podpis osoby akceptującej. Co roku powinien odbywać się formalny przegląd zarządzania – kierownictwo jest informowane o stanie systemu i podejmuje decyzje o zasobach i priorytetach.

Najczęstsze błędy we wdrożeniach SZBI

1. Zakup gotowego systemu z internetu

Ministerstwo Cyfryzacji wprost pisze w swoim poradniku: jeśli kupiłeś gotowy system zarządzania bezpieczeństwem informacji, prawdopodobnie nie masz wdrożonego SZBI. Gotowy szablon nie uwzględnia Twoich aktywów, Twoich procesów ani Twoich ryzyk.

2. Zbyt szeroki zakres na start

Organizacja próbuje objąć SZBI-em wszystkie działy i procesy jednocześnie, traci energię i nie kończy nic porządnie. Lepiej zacząć od kluczowego obszaru i dowieźć go solidnie, zanim rozszerzysz zakres.

3. Dokumenty pisane bez właścicieli procesów

Procedury stworzone przez zewnętrznego konsultanta bez wiedzy o tym, jak naprawdę działa organizacja, są bezużyteczne. Konsultant może pomóc w strukturze i metodyce – ale procesy muszą opisywać sami pracownicy.

4. Analiza ryzyka oderwana od rzeczywistości

Szablonowa analiza, która nie odzwierciedla kontekstu działania Twojej organizacji, jest nie tylko bezużyteczna – może być dowodem niezgodności podczas audytu.

5. Brak planu postępowania z ryzykiem

Samo zidentyfikowanie ryzyk to połowa drogi. Bez decyzji, co z nimi zrobić – akceptacja, redukcja, transfer, unikanie – analiza pozostaje akademicznym ćwiczeniem.

6. Brak mierników skuteczności

Jeśli nie wiesz, jak mierzysz działanie systemu, nie wiesz, czy w ogóle działa.

FAQ – najczęściej zadawane pytania o SZBI i KSC 2026

Czy szkoła podstawowa musi mieć SZBI?

Tak. Szkoły podstawowe jako jednostki administracji publicznej są zaliczane do podmiotów ważnych w rozumieniu ustawy o KSC. Muszą posiadać SZBI, choć część innych obowiązków jest dla nich ograniczona (patrz: załącznik nr 4 do ustawy).

Czy mała przychodnia lub rodzinna apteka podlega pod KSC?

Prywatne podmioty poniżej 10 pracowników i 10 mln euro obrotu co do zasady nie są objęte ustawą. Wyjątek: jeśli dany podmiot zostanie wskazany decyzją administracyjną ministra (np. jako jedyny dostawca określonej usługi). W razie wątpliwości warto skierować pytanie do Ministerstwa Cyfryzacji.

Kto powinien być zgłoszony w systemie S46?

Ustawa wymaga wskazania minimum dwóch osób do kontaktu z krajowym systemem cyberbezpieczeństwa. Powinny to być osoby z wiedzą operacyjną – nie członkowie zarządu bez wiedzy technicznej. W praktyce sprawdzają się: CISO, dyrektor bezpieczeństwa lub doświadczony specjalista ds. IT/cyberbezpieczeństwa.

Czy trzeba ustanowić pełnomocnika ds. SZBI?

Tak, system musi mieć właściciela. Tytuł jest wtórny – może to być pełnomocnik ds. cyberbezpieczeństwa, ds. bezpieczeństwa informacji lub ds. zintegrowanego systemu bezpieczeństwa. Ważne, żeby ta osoba miała realną władzę i zasoby do działania.

Co powinno być wdrożone do 3 kwietnia 2027 roku?

Dla podmiotów kluczowych i ważnych: SZBI, ciągłe monitorowanie systemów, analiza ryzyka, szkolenia z cyberbezpieczeństwa (w tym coroczne dla kierownictwa), polityka zarządzania dostawcami, plany ciągłości działania, procedury reagowania na incydenty i zgłaszania ich przez system S46.

Czy jednostki organizacyjne gminy (np. OPS, szkoły) muszą mieć odrębne SZBI?

Co do zasady tak – są traktowane jako odrębne podmioty. W niektórych przypadkach możliwe jest grupowe SZBI dla kilku jednostek, ale zależy to od ich statusu (podmiot ważny vs. kluczowy) i struktury organizacyjnej. To jeden z najtrudniejszych obszarów interpretacyjnych – warto skonsultować się z ekspertem lub śledzić FAQ Ministerstwa Cyfryzacji.

Gdzie zgłosić incydent cyberbezpieczeństwa?

Incydenty raportuje się przez system S46 (dostępny od 12 czerwca 2026 dla nowych podmiotów) do właściwego CSIRT: CSIRT GOV (administracja), CSIRT NASK (pozostałe podmioty) lub CSIRT MON (podmioty obronne). W przypadku poważnych incydentów wymagane jest też powiadomienie CSIRT sektorowego.

SZBI – 3 rzeczy, które możesz zrobić już dziś

- Potwierdź swój status – sprawdź załączniki I i II do ustawy o KSC i ustal, czy jesteś podmiotem kluczowym, czy ważnym. Jeśli nie zostałeś wpisany z urzędu, samorejestracja trwa do 3 października 2026.

- Poinformuj kierownictwo – SZBI bez sponsora na poziomie zarządu nie zostanie wdrożony. Odpowiedzialność osobista kierowników jest realna i będzie egzekwowana.

- Zaplanuj warsztat z właścicielami procesów – zidentyfikujcie aktywa niezbędne do świadczenia usługi kluczowej lub ważnej i zmapujcie ryzyka. To fundament, bez którego żaden dalszy krok nie ma sensu.

Podsumowanie

System Zarządzania Bezpieczeństwem Informacji to nie segregator z dokumentami. To żywy system procesów, ról i decyzji, który musi odzwierciedlać rzeczywiste działanie organizacji. Nowelizacja KSC z 2026 roku sprawia, że SZBI przestaje być opcją – staje się obowiązkiem prawnym z realnymi sankcjami.

Dobra wiadomość: organizacja, która podejdzie do wdrożenia rzetelnie, zyska nie tylko zgodność z prawem, ale też realną odporność na incydenty, lepszy porządek procesowy i narzędzie do zarządzania ryzykiem, które służy całej organizacji – nie tylko audytorom.

Artykuł powstał na podstawie webinaru „Jak skutecznie opracować SZBI” z udziałem Cypriana Gutkowskiego.

Cyprian Gutkowski – specjalista ds. bezpieczeństwa procesów IT, prawnik oraz doświadczony CISO w sektorze finansowym i zdrowia, ekspert w zakresie zgodności z regulacjami NIS2, DORA i RODO. Od lat zaangażowany w rozwój cyberbezpieczeństwa w Polsce, współtworzył projekty dla krajowych CSIRT-ów, prowadzi szkolenia i wykłada na uczelniach, a w 2025 roku zdobył tytuł Wykładowcy Roku MBA PW.

Michał Buczyński

06.05.2026

Marcin Fronczak

27.04.2026

info@trecom.pl

info@trecom.pl +48 22 488 72 00

+48 22 488 72 00