UoKSC (NIS2) podpisana przez Prezydenta – Co się zmienia?

W trakcie webinaru poświęconego nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa (UKSC) oraz dyrektywie NIS2, Cyprian Gutkowski – ekspert od lat zaangażowany w tematykę regulacji cyberbezpieczeństwa – omawia kluczowe zmiany oraz ich praktyczne konsekwencje dla organizacji. Rozmowa koncentruje się przede wszystkim na tym, co realnie zmienia się dla firm i instytucji oraz jak przygotować się do nowych obowiązków.

Wprowadzenie i kontekst legislacyjny

Prace nad nowelizacją ustawy o krajowym systemie cyberbezpieczeństwa, implementującej dyrektywę NIS2, trwały w Polsce od kilku lat. Proces legislacyjny rozpoczął się jeszcze za poprzedniego rządu, następnie został czasowo wstrzymany, by później ponownie nabrać tempa. Jego zwieńczeniem jest podpis prezydenta, który formalnie kończy etap legislacyjny i oznacza wejście przepisów w życie.

Choć trudno uznać nowe regulacje za rozwiązanie idealne, ich obowiązywanie nie podlega już dyskusji. Ustawa staje się częścią porządku prawnego i nakłada konkretne obowiązki na organizacje objęte jej zakresem. Warto przy tym zaznaczyć, że do Trybunału Konstytucyjnego trafił fragment przepisów dotyczący dostawców wysokiego ryzyka. Nie wpływa to jednak na stosowanie pozostałych regulacji – zdecydowana większość ustawy będzie obowiązywać zgodnie z planem.

Obecnie obserwujemy wyraźne przyspieszenie działań u klientów związanych z wdrożeniem wymogów wynikających zarówno z ustawy o krajowym systemie cyberbezpieczeństwa, jak i dyrektywy NIS2. Co istotne, mimo wcześniejszych spekulacji, zakres obowiązków nie uległ znaczącym zmianom względem wcześniejszych założeń i zapowiedzi. Oznacza to, że organizacje, które już wcześniej analizowały wymagania NIS2, mogą w dużej mierze opierać się na dotychczasowych przygotowaniach.

Harmonogram prac oraz terminy wejścia w życie przepisów

Proces wdrażania dyrektywy NIS2 do polskiego porządku prawnego był rozłożony w czasie i – podobnie jak w wielu innych krajach Unii Europejskiej – uległ opóźnieniom. Prace nad nowelizacją ustawy o krajowym systemie cyberbezpieczeństwa rozpoczęły się już w 2022 roku, a pierwotnie zakładano, że przepisy zostaną przyjęte w październiku 2024 roku.

W praktyce harmonogram ten przesunął się o kilkanaście miesięcy. Na początku 2026 roku proces legislacyjny został sfinalizowany, co wpisuje się w szerszy kontekst unijny – jedynie nieliczne państwa członkowskie zdążyły wdrożyć dyrektywę w pierwotnym terminie, a większość krajów zakończyła ten proces dopiero później.

Z perspektywy organizacji kluczowe znaczenie mają jednak nie tyle same prace legislacyjne, co terminy wejścia w życie przepisów oraz okres na dostosowanie się do nowych wymogów.

Ustawa zaczeła obowiązywać po jej publikacji w Dzienniku Ustaw (02.03.2026) oraz upływie okresu vacatio legis, który wynosi miesiąc. Od tego momentu organizacje objęte regulacją będą miały 12 miesięcy na wdrożenie wymaganych rozwiązań i dostosowanie swoich procesów do nowych przepisów.

W praktyce oznacza to, że obowiązki wynikające z ustawy zaczną realnie obowiązywać w kwietniu 2027 roku. To właśnie do tego czasu organizacje powinny być przygotowane na spełnienie wszystkich wymogów wynikających z NIS2 i krajowych regulacji.

Kogo dotyczy NIS2 i ustawa o krajowym systemie cyberbezpieczeństwa

Nowe przepisy obejmują tzw. podmioty kluczowe oraz podmioty ważne. Do tej grupy zaliczają się organizacje spełniające określone kryteria wielkości – co do zasady są to firmy zatrudniające powyżej 50 pracowników oraz osiągające roczny obrót przekraczający 10 mln euro.

Zakres regulacji nie ogranicza się jednak wyłącznie do wielkości przedsiębiorstwa. Kluczowe znaczenie ma również sektor działalności. Ustawa obejmuje m.in. organizacje działające w obszarach takich jak:

- energetyka,

- ochrona zdrowia,

- transport,

- infrastruktura krytyczna,

- usługi pocztowe i kurierskie,

- gospodarka odpadami,

- badania naukowe,

- administracja publiczna.

Lista sektorów w dużej mierze pokrywa się z załącznikami do dyrektywy NIS2, gdzie szczegółowo określono rodzaje usług uznawanych za istotne z punktu widzenia bezpieczeństwa państwa i gospodarki.

Warto podkreślić, że spełnienie progów zatrudnienia i obrotu nie jest jedynym kryterium objęcia regulacją. Ustawa przewiduje również możliwość włączenia organizacji do katalogu podmiotów objętych przepisami na podstawie ich szczególnego znaczenia dla państwa.

W praktyce oznacza to, że nawet mniejsze podmioty – niespełniające standardowych kryteriów – mogą zostać objęte obowiązkami wynikającymi z ustawy, jeśli zostaną uznane za istotne np. dla bezpieczeństwa publicznego, obronności czy funkcjonowania kluczowych usług.

Szczególna sytuacja administracji publicznej

W przypadku administracji publicznej polskie przepisy wprowadzają dodatkowe zróżnicowanie, które nie występowało wprost w dyrektywie NIS2. W praktyce oznacza to złagodzenie części wymogów dla mniejszych jednostek.

Z jednej strony budzi to pewne wątpliwości interpretacyjne – prawnicy nie są zgodni, czy takie podejście w pełni odpowiada założeniom unijnym. Z drugiej jednak strony trudno oczekiwać, aby niewielkie instytucje, takie jak lokalne jednostki kultury czy urzędy w małych miejscowościach, spełniały identyczne wymagania jak duże podmioty infrastrukturalne czy koncerny energetyczne.

Doświadczenia z pierwszych wdrożeń pokazują, że poziom dojrzałości i możliwości organizacyjnych w sektorze publicznym jest bardzo zróżnicowany – od urzędów pracy i gmin po uczelnie wyższe czy duże instytucje państwowe.

Rejestracja w systemie i obowiązki formalne (S46)

Jednym z pierwszych obowiązków organizacji objętych ustawą jest rejestracja w dedykowanym systemie teleinformatycznym (tzw. system S46). Choć wokół samego systemu narosło wiele dyskusji – głównie ze względu na jego złożoność oraz długotrwały proces rozwoju – w praktyce to właśnie przez niego odbywa się formalne zgłoszenie podmiotu.

Na dokonanie rejestracji organizacje mają 6 miesięcy od momentu wejścia w życie ustawy. Warto jednak pamiętać, że obowiązek ten może pojawić się również później – np. w sytuacji, gdy firma w trakcie działalności przekroczy progi zatrudnienia lub obrotu. W takim przypadku termin rejestracji liczony jest od momentu spełnienia tych kryteriów.

Proces rejestracji wiąże się z koniecznością przekazania określonych informacji o organizacji, a składane oświadczenia objęte są odpowiedzialnością karną. Oznacza to, że dane powinny być rzetelne i zweryfikowane.

Jak sprawdzić, czy firma podlega pod NIS2?

Jednym z najczęściej zadawanych pytań jest to, czy dana organizacja w ogóle podlega pod nowe regulacje. Weryfikacja powinna obejmować kilka kluczowych obszarów.

Przede wszystkim należy przeanalizować:

- poziom zatrudnienia,

- roczny obrót,

- zakres działalności.

Istotnym elementem jest sposób liczenia pracowników. Zgodnie z podejściem wynikającym z prawa unijnego, do zatrudnienia wliczane są również osoby współpracujące w modelu B2B. Z kolei klasyczny outsourcing np. realizowany przez zewnętrzne firmy, co do zasady nie jest wliczany.

Kolejnym krokiem powinna być analiza kodów PKD. Wiele organizacji posiada szeroki zakres działalności wpisany w rejestrach, co może oznaczać, że nawet poboczna

działalność kwalifikuje je do objęcia regulacją. Warto również zweryfikować sytuacje szczególne, np. czy firma nie pełni roli jedynego dostawcy określonej usługi w kraju, co w niektórych przypadkach może mieć znaczenie przy ocenie jej istotności.

Terminy: kiedy trzeba się zarejestrować i wdrożyć wymagania

Z perspektywy organizacji kluczowe są dwa terminy:

6 miesięcy na rejestrację,

12 miesięcy na wdrożenie wymogów.

Oba liczone są od momentu wejścia w życie ustawy, czyli od jej publikacji w Dzienniku Ustaw (02.03.2026.) oraz upływu okresu vacatio legis (miesiąc po publikacji, czyli 02.04.2026.).

W praktyce oznacza to, że:

rejestracja powinna nastąpić w ciągu około pół roku (bezpiecznie – do końca wakacji),

pełne wdrożenie wymagań powinno nastąpić w ciągu 12 miesięcy liczonych od 02.04.2026.

Decyzja administracyjna – wyjątek od reguły

Nawet jeśli organizacja nie spełnia standardowych kryteriów (np. progu zatrudnienia lub obrotu), może zostać objęta ustawą na podstawie decyzji administracyjnej.

Taka sytuacja może mieć miejsce w przypadku podmiotów uznanych za istotne z punktu widzenia:

bezpieczeństwa publicznego,

obronności,

funkcjonowania państwa,

dobrostanu obywateli.

W praktyce oznacza to, że nawet niewielka firma może zostać objęta regulacją, jeśli jej działalność zostanie uznana za krytyczną. W takim przypadku to organ administracji informuje podmiot o objęciu przepisami – organizacja nie zgłasza się samodzielnie.

Wymogi organizacyjne i techniczne

Ustawa jasno określa podstawowe obowiązki organizacji. Kluczowym elementem jest wdrożenie systemu zarządzania bezpieczeństwem informacji (SZBI), opartego na analizie ryzyka.

W praktyce oznacza to konieczność:

regularnego szacowania ryzyka,

wdrożenia polityk bezpieczeństwa,

opracowania planów ciągłości działania (BCP) i odtwarzania po awarii (DR),

zarządzania incydentami,

zapewnienia ciągłego monitoringu systemów.

Zakres wdrożenia powinien być adekwatny do poziomu ryzyka. Nie chodzi o wdrożenie „wszystkiego”, ale o dobranie odpowiednich środków do skali działalności organizacji.

Monitoring 24/7 i zespół reagowania

W praktyce jednym z kluczowych wymagań jest zapewnienie ciągłego monitoringu bezpieczeństwa. Ustawa nie wskazuje wprost, że organizacja musi posiadać SOC, ale wymaga monitorowania w trybie ciągłym oraz reagowania na incydenty w określonych terminach.

Z tego właśnie wynika potrzeba posiadania zespołu, który będzie w stanie obsługiwać alerty i podejmować działania niezależnie od pory dnia. Taki model może być realizowany wewnętrznie lub zewnętrznie, ale musi działać faktycznie, a nie tylko formalnie.

Samo wdrożenie narzędzi, takich jak SIEM, EDR czy NDR, nie rozwiązuje problemu. Technologia bez ludzi i procedur nie zapewnia zgodności. Jeżeli alert pojawi się np. w piątek wieczorem, organizacja nadal musi być w stanie go odebrać, ocenić i – jeśli sytuacja tego wymaga – uruchomić procedurę zgłoszenia incydentu.

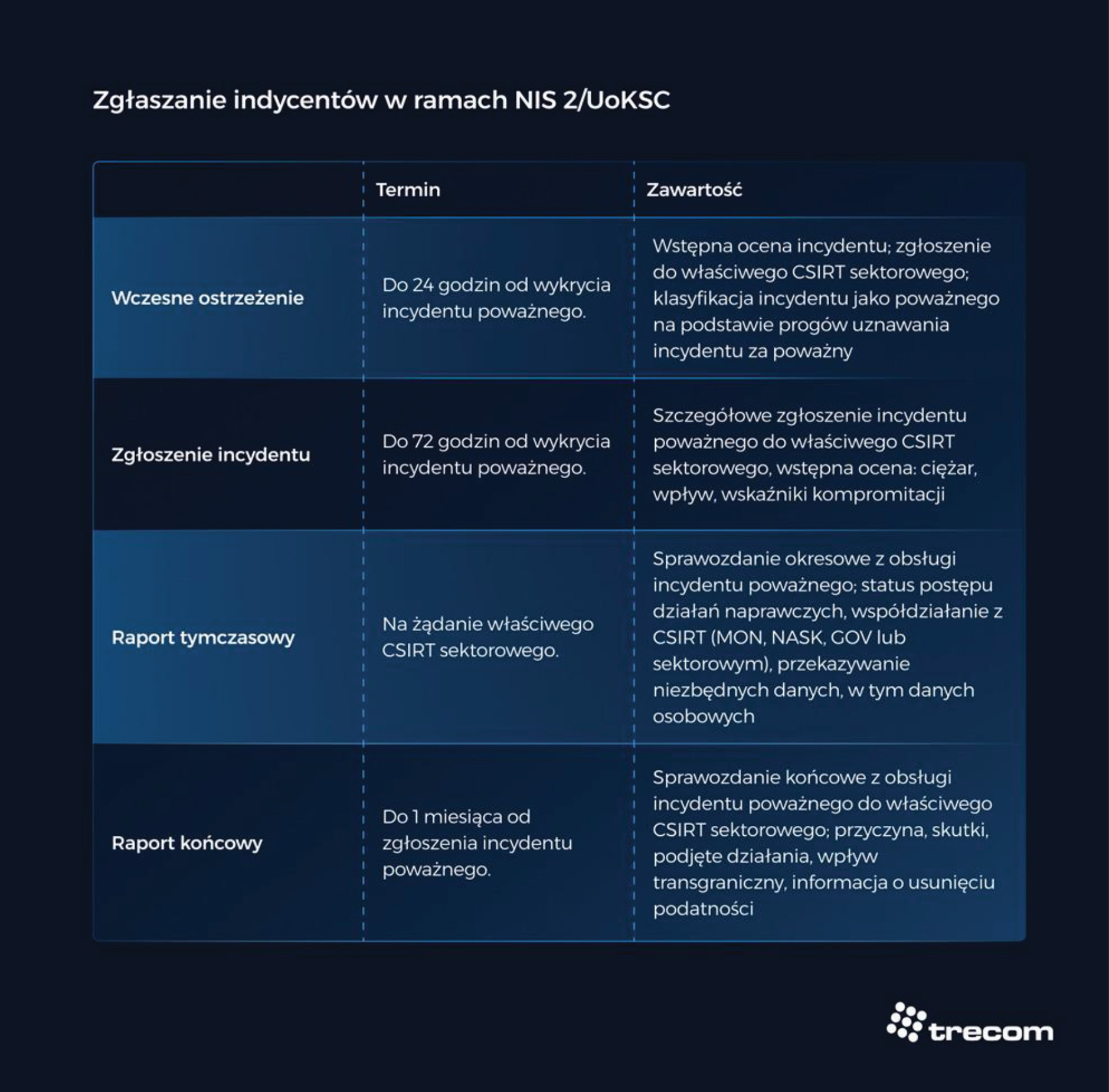

To szczególnie istotne, ponieważ terminy zgłoszeń są krótkie. Jeśli incydent został wykryty przez system bezpieczeństwa, to od tego momentu zaczyna biec czas na reakcję, niezależnie od tego, czy ktoś fizycznie siedzi wtedy w biurze.

Co w praktyce oznacza „ciągły monitoring”

Wiele organizacji zadaje pytanie, czy monitoring 24/7 rzeczywiście musi obowiązywać także wtedy, gdy firma pracuje tylko w określonych godzinach. Z perspektywy bezpieczeństwa odpowiedź jest jednoznaczna: tak.

Cyberataki nie ograniczają się do godzin pracy biura. Przestępcy często wykorzystują właśnie noce, weekendy i święta, licząc na opóźnioną reakcję. Dlatego monitoring ciągły oznacza realną zdolność do obserwowania kluczowych systemów oraz reagowania na zdarzenia przez całą dobę.

Nie oznacza to jednak, że każda organizacja musi monitorować absolutnie wszystko. Kluczowe jest objęcie monitoringiem tych systemów, które są niezbędne dla świadczenia usług kluczowych lub ważnych, a także systemów wspierających ich działanie. W praktyce zakres ten powinien wynikać z analizy ryzyka i zrozumienia, które elementy infrastruktury są naprawdę krytyczne dla ciągłości działania.

Analiza ryzyka, ciągłość działania i łańcuch dostaw

Kolejnym filarem zgodności z NIS2 jest analiza ryzyka. I również tutaj nie chodzi o jednorazowy dokument, ale o proces, który powinien być aktualizowany wraz ze zmianami zachodzącymi w organizacji i jej otoczeniu.

Ryzyko musi być oceniane systematycznie, a organizacja powinna na tej podstawie dobierać odpowiednie środki techniczne i organizacyjne. To właśnie analiza ryzyka stanowi punkt wyjścia do dalszych działań: wdrożenia polityk bezpieczeństwa, zabezpieczenia systemów, ustalenia priorytetów monitoringu czy przygotowania planów awaryjnych.

Równie ważna jest ciągłość działania. Ustawa wymaga nie tylko posiadania planów reagowania i odtwarzania po awarii, ale także ich testowania. Organizacja musi wiedzieć nie tylko, co zrobi „na papierze”, ale również czy rzeczywiście będzie w stanie odtworzyć kluczowe procesy po incydencie.

Istotnym obszarem jest także bezpieczeństwo łańcucha dostaw. Odpowiedzialność nie kończy się na własnych systemach. Organizacja powinna określić minimalne wymagania bezpieczeństwa dla dostawców, kontrolować ich poziom zabezpieczeń, a w niektórych przypadkach również weryfikować ich w praktyce – np. poprzez testy czy audyty wynikające z analizy ryzyka.

Cyberbezpieczeństwo staje się odpowiedzialnością zarządu

Jedną z najważniejszych zmian, na które trzeba zwrócić uwagę, jest przesunięcie odpowiedzialności za cyberbezpieczeństwo z działu IT na poziom najwyższego kierownictwa.

Oznacza to, że cyberbezpieczeństwo nie może być już traktowane wyłącznie jako kwestia techniczna. Staje się elementem zarządzania organizacją, podobnie jak finanse, ryzyko operacyjne czy zgodność regulacyjna. To zarząd – lub szerzej: najwyższe kierownictwo – ma obowiązek rozumieć zagrożenia, podejmować decyzje i ponosić odpowiedzialność za ich skutki.

W praktyce oznacza to również obowiązek szkoleń dla kadry zarządzającej. Kierownictwo powinno znać najważniejsze zagrożenia, rozumieć wpływ cyberincydentów na działalność organizacji i umieć ocenić, jakie działania są konieczne.

To szczególnie istotne w kontekście sankcji. Odpowiedzialność nie kończy się na samej organizacji – w określonych przypadkach konsekwencje mogą dotknąć również osoby zarządzające. Mowa tu nie tylko o karach finansowych, ale także o bardziej dotkliwych środkach, takich jak czasowy zakaz pełnienia funkcji kierowniczych.

Kary i odpowiedzialność – nie tylko dla organizacji

Wokół sankcji związanych z NIS2 narosło wiele emocji, jednak warto oddzielić marketingowe straszenie od realnych konsekwencji. Ustawa przewiduje wysokie kary dla organizacji, a w przypadku części podmiotów również odpowiedzialność osobistą najwyższego kierownictwa.

To właśnie ten element może okazać się najsilniejszym impulsem do realnego wdrażania zmian. Zarząd nie może przenieść swojej odpowiedzialności na dział IT, compliance czy zewnętrznego dostawcę. Może delegować zadania, ale nie może delegować odpowiedzialności.

Jeśli chodzi o kary finansowe to dla podmiotów kluczowych wynoszą one co najmniej 10 000 000 EUR lub 2 % całkowitego rocznego światowego obrotu przedsiębiorstwa z poprzedniego roku obrotowego, przy czym zastosowanie będzie mieć kwota wyższa. Natomiast dla podmiotów ważnych kary wynoszą co najmniej 7 000 000 EUR lub 1,4 % całkowitego rocznego światowego obrotu przedsiębiorstwa z poprzedniego roku obrotowego, przy czym zastosowanie będzie mieć kwota wyższa. Kary finansowe dla kierownika podmiotu wynoszą do 300% średniego miesięcznego wynagrodzenia w sektorze prywatnym i do 100% średniego miesięcznego wynagrodzenia w sektorze publicznym. Nie chodzi tu o średnią krajową, tylko faktyczne wynagrodzenie danej osoby.

Inaczej wygląda sytuacja osób takich jak CISO, jeśli nie zasiadają formalnie w zarządzie. Nie podlegają one sankcjom ustawowym w taki sam sposób jak najwyższe kierownictwo, ale nadal mogą ponosić odpowiedzialność pracowniczą, dyscyplinarną lub kontraktową – zwłaszcza jeśli organizacja wykaże, że działania były nierzetelne lub wprowadzały zarząd w błąd.

Jak podejść do wdrożenia

Z perspektywy organizacyjnej wdrożenie NIS2 powinno zaczynać się od analizy luki. To etap, który pozwala sprawdzić nie tylko, czego brakuje, ale również jak konkretnie należy uzupełnić te braki w danej organizacji.

Dopiero na tej podstawie warto planować dalsze działania: budowę dokumentacji, wdrożenie monitoringu, organizację procesu zarządzania incydentami, pracę nad analizą ryzyka czy bezpieczeństwem dostawców.

To ważne również dlatego, że czas na wdrożenie wcale nie jest tak długi, jak może się wydawać. W praktyce organizacje, które startują od zera, muszą liczyć się z tym, że pełne przygotowanie może potrwać wiele miesięcy. Im bardziej rozproszone będą działania między różnych dostawców i zespoły, tym trudniejsze stanie się utrzymanie spójnego harmonogramu.

Najważniejszy wniosek

Najważniejszy wniosek jest prosty: NIS2 nie sprowadza się do dokumentacji ani do zakupu pojedynczego narzędzia. To zmiana sposobu myślenia o cyberbezpieczeństwie.

W centrum tej zmiany znajdują się trzy elementy: ciągłość działania, zdolność do reagowania oraz odpowiedzialność kierownictwa. Organizacje, które potraktują nowe

przepisy wyłącznie formalnie, mogą szybko przekonać się, że zgodność „na papierze” nie wystarczy.

Koszty wdrożenia i wybór rozwiązań

Jednym z największych wyzwań jest finansowanie wdrożenia nowych wymagań. Choć w ostatnich latach pojawiały się programy wspierające cyberbezpieczeństwo (np. dla samorządów), nie zawsze środki te były bezpośrednio powiązane z wymaganiami ustawy.

W praktyce organizacje często rozważają wykorzystanie rozwiązań open source jako tańszej alternatywy. Choć same narzędzia mogą być darmowe, ich wdrożenie i utrzymanie wymaga znacznych zasobów – co w wielu przypadkach sprawia, że całkowity koszt okazuje się porównywalny z rozwiązaniami komercyjnymi.

Wybór narzędzi (np. systemów klasy SIEM) powinien być dopasowany do organizacji – nie istnieje jedno uniwersalne rozwiązanie.

Najczęstsze mity wokół NIS2

Wraz z wejściem nowych regulacji pojawia się wiele uproszczeń i marketingowych haseł, które mogą wprowadzać w błąd. Jednym z najczęstszych mitów jest przekonanie, że istnieją rozwiązania lub certyfikacje „zgodne z NIS2”, które automatycznie zapewniają spełnienie wymogów.

W praktyce zgodność z NIS2 nie opiera się na jednym narzędziu ani samej dokumentacji. Dotyczy to również norm ISO – takich jak ISO 27001 czy ISO 22301 – które mogą stanowić dobrą bazę, ale same w sobie nie gwarantują zgodności z przepisami.

Kluczowe znaczenie ma realne wdrożenie procesów, zdolność do monitorowania środowiska, reagowania na incydenty oraz zarządzania ryzykiem w sposób ciągły. Dokumentacja jest tylko jednym z elementów – równie ważne są kompetencje, narzędzia i praktyczne działania operacyjne.

Podobne zjawisko można było zaobserwować przy wdrażaniu RODO, gdzie pojawiały się produkty reklamowane jako „zgodne z regulacją”. W przypadku NIS2 warto zachować szczególną ostrożność wobec takich uproszczeń i traktować zgodność jako proces, a nie jednorazowe działanie.

Jakie wsparcie we wdrożeniu oferuje Trecom

Przygotowanie organizacji do nowych wymogów nie sprowadza się do samej dokumentacji ani do zakupu jednego narzędzia, ale wymaga połączenia kilku obszarów: audytu, analizy ryzyka, procedur, monitoringu oraz technologii.

Proces wdrożenia najczęściej rozpoczyna się od analizy luki, która pozwala ocenić, czego organizacji brakuje do osiągnięcia zgodności. Następnie możliwe jest wsparcie w zakresie przygotowania dokumentacji, budowy SZBI, przeprowadzenia szkoleń czy zapewnienia eksperckiego doradztwa w modelu CISO as a Service.

Po stronie operacyjnej Trecom oferuje również usługi SOC działające 24/7, zarządzanie incydentami oraz wsparcie w zakresie monitoringu bezpieczeństwa. Uzupełnieniem tego obszaru są wdrożenia technologii takich jak SIEM, EDR, NDR, XDR czy MFA.

Skuteczne wdrożenie NIS2 wymaga spójnego podejścia i odpowiedniego planowania, a organizacje nie powinny odkładać przygotowań na ostatni moment.

Kluczowe jest to, że odpowiedzialność za spełnienie wymogów nadal spoczywa na organizacji w Polsce – nawet jeśli usługi realizowane są przez centralę.

Q&A

Tak – choć ostateczna wersja przepisów różni się od wcześniejszych projektów, obowiązek budowania świadomości cyberbezpieczeństwa w organizacji nadal obowiązuje.

Przede wszystkim wymagane są regularne szkolenia dla najwyższego kierownictwa (co najmniej raz w roku). Jednocześnie obowiązek ten obejmuje również pracowników – jednak zakres i forma szkoleń powinny być dostosowane do ich roli oraz poziomu dostępu do systemów teleinformatycznych.

W praktyce oznacza to, że organizacja powinna podejść do tego w sposób systemowy, tworząc polityki szkoleniowe, plany rozwoju kompetencji, zróżnicowane programy dla kadry zarządzającej, pracowników merytorycznych i technicznych.

Tak – monitoring powinien być realizowany w trybie ciągłym, niezależnie od godzin pracy organizacji.

Fakt, że firma działa np. od 6:00 do 22:00, nie oznacza, że poza tymi godzinami nie jest narażona na incydenty. Cyberataki bardzo często mają miejsce właśnie w nocy, w weekendy lub w czasie świąt.

Dlatego wymaganie monitoringu 24/7 wynika nie tyle z samej organizacji pracy, co z charakteru zagrożeń. Systemy informatyczne funkcjonują nieprzerwanie, a potencjalne incydenty mogą pojawić się w dowolnym momencie.

W praktyce oznacza to, że organizacja powinna zapewnić nie tylko działanie narzędzi monitorujących, ale również zdolność do reagowania na alerty o każdej porze.

Tak – ale centrala powinna być traktowana jak dostawca usług.

Oznacza to konieczność:

- zawarcia odpowiednich umów (SLA),

- zapewnienia zgodności z polskim prawem,

- ustalenia sposobu raportowania incydentów (np. do CSIRT),

- możliwości audytowania takiego podmiotu.

Tak – ale centrala powinna być traktowana jak dostawca usług.

Oznacza to konieczność:

- zawarcia odpowiednich umów (SLA),

- zapewnienia zgodności z polskim prawem,

- ustalenia sposobu raportowania incydentów (np. do CSIRT),

- możliwości audytowania takiego podmiotu.

Kluczowe jest to, że odpowiedzialność za spełnienie wymogów nadal spoczywa na organizacji w Polsce – nawet jeśli usługi realizowane są przez centralę.

W praktyce z ustawy krajowej.

Dyrektywa NIS2 określa jedynie ogólne cele i wymagania, które państwa członkowskie

muszą osiągnąć. Nie jest stosowana bezpośrednio przez organizacje.

Dopiero krajowe przepisy w Polsce, ustawa o krajowym systemie cyberbezpieczeństwa, precyzują jak te wymagania mają być realizowane w praktyce.Dlatego przy wdrożeniu należy opierać się przede wszystkim na przepisach krajowych, a nie bezpośrednio na dyrektywie NIS2.

Jeśli CISO nie jest częścią najwyższego kierownictwa (np. zarządu), nie podlega bezpośrednio karom administracyjnym wynikającym z ustawy.

Nie oznacza to jednak braku odpowiedzialności. W praktyce CISO może ponosić:

- odpowiedzialność pracowniczą (np. finansową),

- odpowiedzialność kontraktową,

- konsekwencje wynikające z zaniedbań lub wprowadzenia zarządu w błąd.

W przypadku incydentu odpowiedzialność jest analizowana indywidualnie. Jeśli okaże się, że działania były nierzetelne (np. raportowanie niezgodne ze stanem faktycznym), konsekwencje mogą być poważne – niezależnie od formalnej roli w organizacji.

Nie, są to różne obszary.

Rozwiązania takie jak EDR czy XDR służą przede wszystkim do monitorowania i wykrywania zagrożeń w czasie rzeczywistym. Nie zastępują jednak analizy luk ani zarządzania podatnościami, które mają charakter audytowy ipozwalają identyfikować słabe punkty w systemach. W praktyce organizacja powinna łączyć monitoring (EDR/XDR) oraz zarządzanie podatnościami i analizę luk.

Dopiero takie połączenie pozwala skutecznie spełnić wymagania NIS2.

Tak, ale nie zamiast, tylko obok innych narzędzi.

Zarządzanie podatnościami (np. rozwiązania typu Tenable) i monitoring bezpieczeństwa (EDR/XDR/SIEM) to dwa różne obszary, które się uzupełniają. Pierwszy pozwala wykrywać słabe punkty w systemach, drugi – reagować na bieżące zagrożenia.W praktyce organizacja powinna korzystać z obu.

Dodatkowo coraz częściej wykorzystywane są platformy łączące kilka funkcji, np. monitoring, analizę ryzyka izarządzanie podatnościami. Niezależnie od wyboru technologii, kluczowe jest ich dopasowanie do środowiska organizacji i wyników analizy ryzyka.

Co do zasady – nie zawsze.

Objęcie przepisami zależy przede wszystkim od tzw. progów, czyli:

- liczby pracowników,

- poziomu obrotu.

Jeśli firma transportowa (np. niewielki podwykonawca) nie spełnia tych kryteriów, zazwyczaj nie będzie bezpośrednio objęta ustawą.Warto jednak pamiętać o dwóch wyjątkach:

- jeśli podmiot ma szczególne znaczenie dla funkcjonowania państwa, może zostać objęty przepisami decyzją administracyjną,

- jeśli współpracuje z podmiotem kluczowym (np. portem), może być zobowiązany do spełniania określonych wymagań bezpieczeństwa jako element łańcucha dostaw.

Oznacza to, że nawet mniejsze firmy mogą pośrednio odczuć skutki regulacji – poprzez

wymagania stawiane im przez większych partnerów biznesowych.

Kary trafiają do budżetu państwa.

Z założenia środki te powinny być przeznaczane na działania związane z cyberbezpieczeństwem, w tym rozwójsystemów, wsparcie instytucji oraz wzmacnianie poziomu bezpieczeństwa na poziomie krajowym.

Nie musi – ale może.

O kwalifikacji decyduje nie tylko sam fakt prowadzenia działalności w sektorze energetycznym, ale również jej skala(np. moc instalacji) oraz spełnienie progów dotyczących zatrudnienia i obrotu.

W praktyce wymaga to szczegółowej analizy przepisów sektorowych. Sama produkcja energii na własne potrzeby nie zawsze oznacza automatyczne uznanie za podmiot kluczowy.

Nie – ISO 27001 może stanowić dobrą bazę, ale samo w sobie nie zapewnia zgodności z

NIS2.

Aby spełnić wymagania ustawy, organizacja musi wdrożyć także inne elementy, takie jak:

- monitoring w trybie ciągłym (24/7),

- realna, aktualizowana analiza ryzyka,

- zarządzanie łańcuchem dostaw,

- system szkoleń i budowania świadomości.

Warto również zachować ostrożność wobec „gotowych” rozwiązań i dokumentacji oferowanych na rynku. NIS2 wymagapodejścia dopasowanego do konkretnej organizacji – uniwersalne szablony rzadko spełniają rzeczywiste wymagania i mogą prowadzić do problemów podczas audytu.

To zależy od rodzaju organizacji.

W przypadku podmiotów publicznych dokumentacja co do zasady powinna być prowadzona w języku polskim – wynika to z przepisów o języku urzędowym.W sektorze prywatnym podejście jest bardziej elastyczne. W praktyce dopuszczalne jest stosowanie języka angielskiego, zwłaszcza w organizacjach międzynarodowych lub technologicznych.

Jeżeli są podmiotami publicznymi, tak.

W ich przypadku zazwyczaj stosowane są jednak łagodniejsze wymagania niż dla dużych podmiotów infrastrukturalnych czy przedsiębiorstw z sektorów krytycznych. W praktyce oznacza to, że większość tego typu instytucji będziekwalifikowana jako podmioty ważne, a nie kluczowe – ale nadal objęte obowiązkami wynikającymi z ustawy.

Zgodnie z założeniami, pierwszy audyt powinien zostać przeprowadzony po około dwóch latach od wejścia w życie ustawy, a kolejne – cyklicznie, co trzy lata.

Audytorzy będą musieli posiadać odpowiednie kwalifikacje określone w przepisach wykonawczych. Warto jednakpamiętać, że część szczegółów – w tym zasady audytów czy wymagania wobec dostawców – zostanie doprecyzowana dopiero w rozporządzeniach do ustawy. Oznacza to, że pełny obraz obowiązków i kontroli będzie znany dopiero po ich publikacji. W praktyce to właśnie rozporządzenia mogą mieć istotny wpływ na sposób wdrożenia przepisów.

Największe ryzyko pojawia się w przypadku wystąpienia incydentu.

Jeśli w okresie, w którym organizacja powinna już spełniać wymagania, dojdzie do incydentu bezpieczeństwa, brak wdrożenia odpowiednich środków może skutkować poważnymi konsekwencjami – w tym kontrolą i karami.

Jeśli incydent nie wystąpi, sytuacja może być mniej jednoznaczna, jednak nie oznacza to braku ryzyka. Organizacjanadal ma obowiązek dostosować się do przepisów, a brak działań może zostać oceniony negatywnie

Jeżeli ona jest robiona w ramach tego podmiotu, nie jest to jakaś oddzielna spółka, to cały

podmiot.

Termin 6 miesięcy na rejestrację liczony jest od momentu wejścia w życie ustawy, a nie od samej publikacji. Ustawawchodzi w życie po upływie okresu vacatio legis (ok. 1 miesiąc od publikacji w Dzienniku Ustaw). Dopiero od tego momentu zaczyna biec:

- 6 miesięcy na rejestrację,

- 12 miesięcy na wdrożenie wymagań.

Okres vacatio legis to czas „przejściowy”, w którym przepisy nie obowiązują jeszcze

formalnie.

Co do zasady – tak, powinny dokonać samorejestracji.

W praktyce jednak wiele jednostek (np. szkoły) może być obsługiwanych przez centralne podmioty, takie jak centra usług wspólnych lub centra usług oświatowych, które przejmą część obowiązków organizacyjnych.

Warto również pamiętać, że dla części podmiotów publicznych przewidziano uproszczone wymagania („wersja light”),jednak nie zwalnia to z podstawowych obowiązków wynikających z ustawy.

Tak – jeśli spełniają kryteria określone w ustawie. Obowiązek rejestracji dotyczy podmiotów, które:

- należą do wskazanych sektorów,

- spełniają progi dotyczące zatrudnienia i obrotu.

W takiej sytuacji rejestracja w systemie (S46) jest obowiązkowa i stanowi jeden z pierwszych kroków w realizacji wymagań ustawy.

Co do zasady – nie, jeśli nie spełniają progów dotyczących liczby pracowników i obrotu. Warto jednak pamiętać, że w szczególnych przypadkach taki podmiot może zostać objęty przepisami na mocy decyzji administracyjnej – np. jeślizostanie uznany za istotny z punktu widzenia bezpieczeństwa państwa lub ciągłości usług.

Zgodnie z ustawą powinny dokonać samorejestracji. W praktyce jednak szczegóły mogą zostać doprecyzowane wrozporządzeniach wykonawczych, dlatego sposób realizacji tego obowiązku może się jeszcze różnić w zależności od finalnych przepisów.

W takiej sytuacji organizacja otrzyma oficjalną decyzję administracyjną.

Decyzja ta jest wydawana przez właściwego ministra dla danego sektora i przekazywana bezpośrednio do firmy – nie ma ogólnodostępnej listy takich podmiotów.

Warto jednak pamiętać, że nawet jeśli organizacja formalnie nie podlega NIS2, może zostać objęta jego wymaganiami pośrednio – jako dostawca lub podwykonawca dla podmiotów kluczowych lub ważnych. W takich przypadkach większe firmy często wymagają od swoich partnerów spełnienia określonych standardów cyberbezpieczeństwa.

W praktyce – w większości przypadków tak.

Przedsiębiorstwa wodociągowe należą do sektora infrastruktury krytycznej i zazwyczaj są klasyfikowane jako podmiotykluczowe, szczególnie że najczęściej mają charakter publiczny.

Wyjątki mogą dotyczyć bardzo małych podmiotów (np. obsługujących niewielką liczbę odbiorców), jednak co do zasadysektor wodociągowy jest objęty najwyższym poziomem wymagań.

Obecnie wsparcie finansowe było kierowane głównie do sektora publicznego oraz wybranych obszarów istotnychspołecznie, takich jak wodociągi czy ochrona zdrowia.

W przypadku firm prywatnych dostęp do grantów jest ograniczony i zazwyczaj dotyczy tylko określonych sektorów (np. prywatnych podmiotów medycznych). Nie ma natomiast powszechnych programów wsparcia dla wszystkich przedsiębiorstw prywatnych.

Warto jednak podkreślić, że wdrożenie NIS2 nie zawsze musi wiązać się z bardzo wysokimi kosztami. Istnieją różne modele realizacji (np. usługi zewnętrzne, podejście etapowe), które pozwalają dostosować zakres i budżet do możliwości organizacji.

Nie – dotyczy to wyłącznie konkretnego fragmentu ustawy.

Pozostałe przepisy obowiązują normalnie i organizacje powinny się do nich dostosowywać niezależnie od postępowania przed Trybunałem Konstytucyjnym.

Tak – jeśli są podmiotami publicznymi, mogą zostać objęte przepisami.

Dotyczy to m.in.:

- szkół,

- przedszkoli,

- domów dziecka,

- innych jednostek organizacyjnych samorządu.

W praktyce są one zazwyczaj klasyfikowane jako podmioty ważne i objęte uproszczonymi wymaganiami („wersja light”).

Musi być wzięty pod uwagę jak najbardziej. A czy jest, czy nie jest takim incydentem, to odpowiedzą nam progi, które są ustalone dla poszczególnych incydentów.

Miejski Urząd Pracy jest podmiotem objętym NIS 2. Natomiast to jest znów ta wersja

specyficzna.

Dla ważnych nie będzie audytu, który będzie audytem stałym i cyklicznym. Podmioty ważne będą objęte tylko w sytuacji, jeżeli będzie donos bądź też po prostu będzie incydent, który się wydarzył.

W praktyce – w większości przypadków tak. Przedsiębiorstwa wodociągowe należą do sektora infrastrukturykrytycznej i zazwyczaj są klasyfikowane jako podmioty kluczowe, szczególnie że najczęściej mają charakter publiczny.

Wyjątki mogą dotyczyć bardzo małych podmiotów (np. obsługujących niewielką liczbę odbiorców), jednak co do zasadysektor wodociągowy jest objęty najwyższym poziomem wymagań.

RODO i KSC (NIS2) obowiązują równolegle i powinny ze sobą współgrać.

W praktyce oznacza to, że w przypadku incydentów bezpieczeństwa należy uwzględnić również aspekt ochrony danych osobowych – np. poprzez zaangażowanie inspektora ochrony danych (IOD) i odpowiednie procedury zgłoszeniowe.

W związku z tym istniejące SZBI (System Zarządzania Bezpieczeństwem Informacji) często wymaga aktualizacji, aby uwzględniało nowe obowiązki wynikające z KSC.

Dobrą praktyką jest tworzenie przejrzystych, odrębnych polityk dla poszczególnych obszarów (np. incydenty,RODO, ciągłość działania), zamiast jednej rozbudowanej dokumentacji obejmującej wszystko.

Systemy OT (Operational Technology) podlegają takim samym zasadom jak środowiska IT – w szczególności w zakresie monitoringu i bezpieczeństwa.

Oznacza to, że:

- powinny być objęte ciągłym monitoringiem,

- muszą być uwzględnione w analizie ryzyka,

- wymagają odpowiednich zabezpieczeń dostosowanych do ich specyfiki.

W praktyce wdrożenie zabezpieczeń dla OT jest bardziej wymagające, ponieważ trzeba uwzględnić ograniczeniatechnologiczne i ryzyko zakłócenia pracy systemów produkcyjnych.

Nie jest to obowiązkowe, ale zdecydowanie rekomendowane.

Standardy takie jak ISA/IEC 62443 dostarczają sprawdzonych wytycznych dotyczących zabezpieczania systemówprzemysłowych (np. SCADA) i mogą być bardzo pomocne przy wdrażaniu wymagań NIS2.

Organizacja może jednak opierać się również na ogólnych wymaganiach ustawy – kluczowe jest osiągnięcie odpowiedniego poziomu bezpieczeństwa, a nie zastosowanie konkretnego standardu.

Może się okazać podmiotem kluczowym z wielu względów, bo na przykład wykonuje pewne zadania za administrację państwową, ale to różne uczelnie i to to zależy.

Nie – co do zasady nie ma automatycznego wpisu do rejestru.

W niektórych przypadkach podmiot może zostać objęty przepisami na podstawie decyzji administracyjnej wydanej przezwłaściwego ministra. Taka decyzja trafia bezpośrednio do organizacji.

Można więc powiedzieć, że nie jest to proces „automatyczny”, ale formalne włączenie do systemu następuje niezależnie od inicjatywy samej firmy.

Najprawdopodobniej nie bezpośrednio – ale możecie być objęci wymaganiami pośrednio.

Jeśli wasze rozwiązania są wykorzystywane przez podmioty objęte NIS2 (np. w infrastrukturze krytycznej), to mogą onewymagać od was spełnienia określonych standardów bezpieczeństwa.

W bardziej złożonych przypadkach konieczna jest indywidualna analiza – znaczenie ma

charakter usługi, jej wpływ na bezpieczeństwo oraz rola w łańcuchu dostaw.

Tak – szczegóły mają zostać doprecyzowane w rozporządzeniach wykonawczych.

Już teraz jednak wiadomo, że zarządzanie incydentami będzie kluczowym i wymagającym procesem, obejmującym m.in.: właściwą klasyfikację incydentów, ich raportowanie i informowanie użytkowników lub klientów (np. w przypadku naruszenia danych).

W praktyce oznacza to konieczność przygotowania procedur podobnych do tych znanych z RODO, ale rozszerzonych o kontekst cyberbezpieczeństwa.

Odpowiedzialność spoczywa na najwyższym kierownictwie jednostki. W przypadku administracji publicznej będzie to odpowiednio:

- wojewoda (dla urzędów wojewódzkich),

- marszałek (dla urzędów marszałkowskich).

Oznacza to, że odpowiedzialność nie leży wyłącznie po stronie działów IT, lecz na poziomie zarządczym.

Tak.

Może natomiast to też zależy.

Na ten moment tak – przewiduje uproszczone wymagania.

Warto jednak zachować ostrożność. Istnieje ryzyko, że takie podejście zostanie zakwestionowane na poziomie UniiEuropejskiej, ponieważ dyrektywa NIS2 zakłada osiągnięcie określonych celów bezpieczeństwa przez wszystkie objęte podmioty.

Stopień ważności określony jest poprzez sektory, w których znajduje się firma. To, czy ona jest ważna dla państwa, zdecyduje minister właściwy. Jeżeli to ma być decyzja administracyjna, to zdecyduje ministerstwo.

To zależy od struktury prawnej grupy.

Kluczowe znaczenie ma to, czy spółki mają odrębną osobowość prawną oraz jak są zarządzane. W praktyce każdąsytuację należy analizować indywidualnie – najlepiej we współpracy z działem prawnym.

Może podlegać.

Podmioty świadczące usługi komunalne (np. ciepłownie) często są traktowane jako podmioty publiczne i mogą zostaćobjęte przepisami niezależnie od progów finansowych, ze względu na ich znaczenie dla funkcjonowania miasta.

Nie – nie będzie jednego uniwersalnego szablonu audytu.

Choć dostępne są przykładowe wzory (np. publikowane przez ministerstwo), w praktyce rzadko są one stosowanewprost. Wynika to z faktu, że każda organizacja ma inną specyfikę i nie da się stworzyć jednego, uniwersalnego modelu audytu.

Nie – odpowiedzialność za przestrzeganie przepisów spoczywa na zarządzie, a nie na IT.

To zarząd podejmuje decyzje dotyczące wdrożenia regulacji, ponosi odpowiedzialność prawną i decyduje o podejściu organizacji do ryzyka. W tym procesie kluczową rolę odgrywają również działy prawne i compliance.

IT natomiast pełni funkcję wykonawczą – wspiera wdrożenie rozwiązań technicznych, ale nie odpowiada za interpretację przepisów ani decyzje strategiczne.

Tak – zdecydowanie.

Choć wiele wymagań (np. monitoring systemów) dotyczy obszaru IT, NIS2 obejmuje

znacznie szerszy zakres, w tym:

- ciągłość działania,

- zarządzanie ryzykiem,

- organizację procesów biznesowych,

- bezpieczeństwo całej organizacji.

Cyberbezpieczeństwo nie jest więc wyłącznie domeną IT – powinno być traktowane jako element zarządzania na poziomie całej firmy, w tym zarządu.

W praktyce oznacza to konieczność współpracy między IT a zespołami bezpieczeństwa. IT odpowiada za rozwój i utrzymanie systemów, natomiast cyberbezpieczeństwo pełni rolę

„partnera kontrolnego”, który dba o ich bezpieczeństwo.

W wielu organizacjach funkcja ta jest wydzielona (np. poprzez rolę CISO lub zewnętrzne wsparcie), co pozwala lepiejrównoważyć potrzeby biznesowe i wymagania bezpieczeństwa.

Nie – przepisy nie nakładają obowiązku wyznaczenia CISO ani dla podmiotów ważnych, ani

kluczowych.

Organizacja musi natomiast wyznaczyć osobę (lub osoby) odpowiedzialne za kontakt z krajowym systemem cyberbezpieczeństwa. W praktyce zaleca się zapewnienie zastępowalności, czyli wskazanie co najmniej dwóch osób.

Rola CISO, choć nieobowiązkowa, jest bardzo pomocna – szczególnie w zakresie zarządzania bezpieczeństwem, utrzymania dokumentacji, raportowania oraz wsparcia zarządu. W wielu organizacjach funkcję tę realizuje się również wmodelu outsourcingowym.

Cyprian Gutkowski – specjalista ds. bezpieczeństwa procesów IT, prawnik oraz doświadczony CISO w sektorze finansowym i zdrowia, ekspert w zakresie zgodności z regulacjami NIS2, DORA i RODO. Od lat zaangażowany w rozwój cyberbezpieczeństwa w Polsce, współtworzył projekty dla krajowych CSIRT-ów, prowadzi szkolenia i wykłada na uczelniach, a w 2025 roku zdobył tytuł Wykładowcy Roku MBA PW.

Aleksander Bronowski

30.03.2026

Aleksander Bronowski

13.03.2026

info@trecom.pl

info@trecom.pl +48 22 488 72 00

+48 22 488 72 00