Co to jest XDR (Extended Detection and Response)?

Czym dokładnie jest XDR?

XDR (Extended Detection and Response) to kompleksowe podejście do cyberbezpieczeństwa. Reprezentuje kolejny etap ewolucji tradycyjnych narzędzi ochrony. Gartner definiuje XDR jako zunifikowaną platformę, która służy do wykrywania zagrożeń i reagowania. Integruje ona rozmaite narzędzia bezpieczeństwa w jeden spójny system. Koncepcja ta powstała w 2018 roku jako naturalne rozwinięcie możliwości systemów EDR i opiera się na integracji oraz korelacji danych z wielu warstw technologicznych, takich jak punkty końcowe, sieć, chmura, poczta czy tożsamości użytkowników.

Zamiast skupiać się na pojedynczych alertach, platforma XDR w modelu SaaS wykorzystuje sztuczną inteligencję i automatyzację do analizy całego obrazu sytuacji. To zupełnie nowe podejście – system bada kompleksowe, powiązane incydenty, co pozwala wykryć ataki, które wcześniej mogłyby przemknąć niezauważone. Daje to pełniejszy obraz sytuacji i umożliwia znacznie szybszą reakcję.

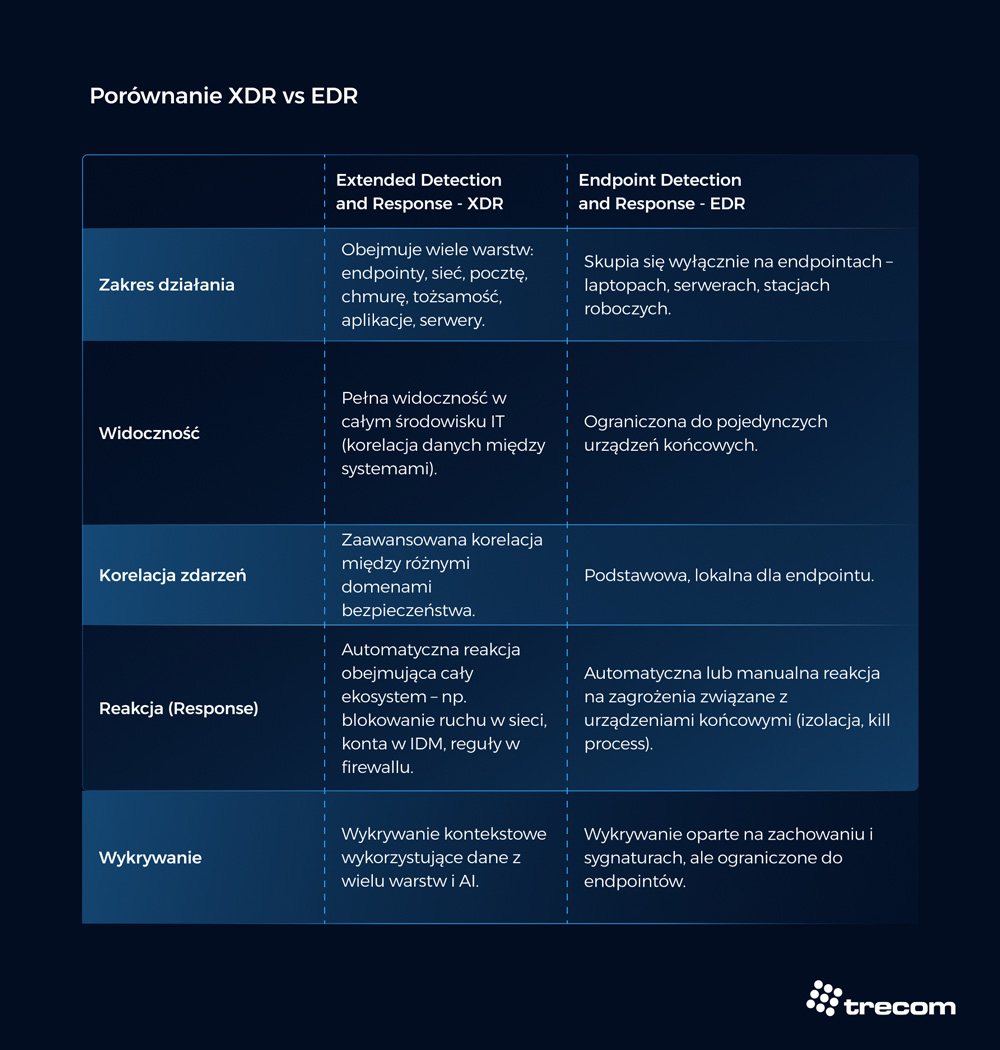

Czym XDR różni się od EDR (Endpoint Detection and Response)?

Żeby dobrze zrozumieć różnicę między EDR a XDR, warto spojrzeć na nie jak na dwa odmienne podejścia do bezpieczeństwa. EDR można porównać do wysoko wyspecjalizowanego detektywa, który skupia się wyłącznie na jednym obszarze – a mianowicie na urządzeniach końcowych. To narzędzie dokładnie śledzi, co się dzieje na komputerach, serwerach czy smartfonach i jest w stanie szybko wychwycić podejrzane działania właśnie tam. Tylko problem w tym, że jego obserwacja nie wykracza poza te urządzenia. Jeśli więc zagrożenie pojawi się w sieci, w poczcie czy w chmurze, EDR często nie ma pełnej perspektywy, żeby to zauważyć.

Z kolei XDR działa trochę inaczej; można go zobaczyć jako zespół różnych specjalistów, którzy współpracują, wymieniając się informacjami i patrząc na kwestię bezpieczeństwa z wielu stron naraz. Jeden „pilnuje” sieci, inny zajmuje się pocztą, jeszcze ktoś inny czuwa nad chmurą, a kolejna osoba dogląda systemów tożsamości. Wszystkie te dane są potem łączone i analizowane wspólnie, co pozwala dostrzec powiązania, które mogłyby całkowicie umknąć pojedynczemu narzędziu.

Dlatego właśnie XDR daje znacznie pełniejszy i bardziej złożony obraz zagrożeń – zwłaszcza tych, które są wieloetapowe i sprytnie ukryte. Można powiedzieć, że tam gdzie EDR widzi tylko kawałek układanki, XDR ma przed sobą całość. To z kolei wpływa nie tylko na to, jak szybko można wykryć ataki, ale i na efektywność oraz precyzję reakcji w całym systemie informatycznym.

Jak działa platforma XDR?

Działanie platformy XDR opiera się na trzech etapach:

1. Zbieranie danych: W pierwszej fazie system automatycznie zbiera i porządkuje dane telemetryczne z różnych źródeł, aby przygotować je do analizy.

2. Analiza i korelacja: Zebrane informacje są poddawane zaawansowanemu przetwarzaniu. Kluczowym elementem jest tutaj korelacja pozornie niezwiązanych ze sobą zdarzeń w jeden spójny incydent, co daje analitykom pełny obraz ataku.

3. Reagowanie: Po wykryciu i priorytetyzacji zagrożenia, platforma inicjuje działania naprawcze lub przekazuje rekomendacje dla zespołu bezpieczeństwa.

Jakie źródła danych integruje XDR?

Platforma XDR integruje dane telemetryczne z wielu źródeł. Należą do nich między innymi:

- punkty końcowe,

- sieć,

- chmura,

- poczta elektroniczna,

- systemy zarządzania tożsamością i dostępem (IAM),

- magazyny danych,

- istniejące narzędzia bezpieczeństwa (SIEM, zapory sieciowe),

- • urządzenia IoT i aplikacje.

Integracja danych z różnych domen zapewnia pełną widoczność. Pozwala to wykrywać złożone ataki, które pojedyncze systemy mogłyby przeoczyć.

Jaką rolę w XDR odgrywa sztuczna inteligencja i automatyzacja?

Sztuczna inteligencja (AI) i uczenie maszynowe (ML) to silnik napędowy platformy XDR. Systemy XDR nie tylko wykorzystują zaawansowaną analizę behawioralną do przetwarzania telemetrii i wykrywania anomalii, ale przede wszystkim tworzą profile podejrzanych zachowań i łączą rozproszone alerty w jeden spójny incydent, co redukuje liczbę fałszywych alarmów.

Automatyzacja z kolei umożliwia natychmiastową reakcję na zagrożenia, na przykład poprzez izolowanie zainfekowanych urządzeń. Zdejmuje to ciężar z barków zespołów SecOps i SOC, pozwalając im skupić się na strategicznej analizie, zamiast tracić czas na powtarzalne zadania.

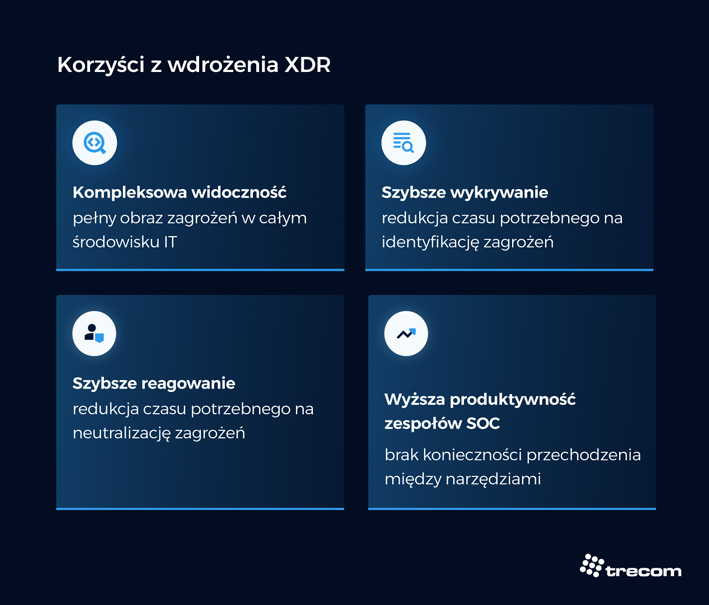

Jakie są główne korzyści z wdrożenia XDR?

Wdrożenie platformy XDR przynosi kluczowe korzyści dla cyberbezpieczeństwa i efektywności operacyjnej:

- Kompleksowa widoczność: Zyskujesz pełny obraz zagrożeń w całym środowisku IT. Pozwala to wykrywać złożone, wieloetapowe ataki, które omijają tradycyjne systemy ochrony.

- Szybsze wykrywanie i reagowanie: AI i automatyzacja – co potwierdza raport IBM – drastycznie redukują czas potrzebny na identyfikację i neutralizację zagrożeń (wskaźniki MTTD i MTTR), co pozwala uprzedzić szkody, zanim te wystąpią.

- Wyższa produktywność zespołów SOC: brak konieczności przechodzenia między narzędziami

Czym XDR różni się od systemów SIEM i SOAR?

Choć XDR, SIEM i SOAR to kluczowe narzędzia w cyberbezpieczeństwie, pełnią one odmienne, lecz uzupełniające się funkcje. SIEM można porównać do archiwisty, który skrupulatnie gromadzi wszystkie dane (logi) i alerty. SOAR to zautomatyzowany operator, który wykonuje zadania według wcześniej zdefiniowanego scenariusza. A XDR? To doświadczony detektyw, który analizuje zebrane dowody, łączy je w całość i wskazuje operatorowi, jakie działania należy podjąć. Problem z samym SIEM polega na tym, że generuje on ogromną liczbę alertów, którym często brakuje kontekstu, co obciąża zespoły SOC. Skuteczność SOAR również zależy od jakości danych wejściowych.

XDR uzupełnia te systemy, dostarczając im bardziej precyzyjne i skorelowane informacje. Zamiast surowych logów, zbiera głębokie dane telemetryczne, które następnie koreluje i wzbogaca o kontekst. W efekcie XDR dostarcza do SIEM i SOAR już wysokiej jakości dane i telemetrię. Usprawnia to zarządzanie incydentami. Dlatego XDR nie zastępuje tych systemów, lecz wzmacnia ich działanie. W mojej praktyce architekta bezpieczeństwa często traktuję XDR jako inteligentny filtr przed systemem SIEM. Dzięki temu do głównego repozytorium trafiają już wstępnie przeanalizowane incydenty, a nie tysiące surowych logów, co znacząco optymalizuje koszty i wydajność całej architektury. Integracja danych z XDR skraca czas wykrywania zagrożeń i umożliwia precyzyjną, zautomatyzowaną reakcję, co jest kluczem do kompleksowego bezpieczeństwa.

Jakie są modele wdrożenia XDR?

Platformy XDR wdraża się w dwóch głównych modelach: natywnym (Native XDR) oraz hybrydowym (Hybrid XDR). Każdy z nich różni się architekturą i sposobem integracji narzędzi. Wybór odpowiedniego modelu zależy od specyfiki firmy – jej istniejącej infrastruktury, budżetu, a także strategii dotyczącej współpracy z dostawcami. Niezależnie od wybranego podejścia, platformy XDR są dostępne zarówno w modelu chmurowym (SaaS), jak i lokalnym (On-Premise), co zapewnia elastyczność w dopasowaniu do potrzeb organizacji.

Czym charakteryzuje się natywny XDR?

W modelu natywnym wszystkie komponenty platformy, takie jak EDR, firewall czy DLP, pochodzą od jednego dostawcy. Taka architektura zapewnia głęboką integrację i spójność. Upraszcza to wdrożenie oraz późniejsze zarządzanie. Zaletą jest wyższa wydajność i mniejsza złożoność operacyjna, ponieważ nie ma problemów z kompatybilnością.

Ograniczeniem jest jednak mniejsza elastyczność w doborze najlepszych rozwiązań od różnych producentów. Model ten jest odpowiedni dla organizacji, które cenią sobie prostotę i jednolite zarządzanie w ramach ekosystemu jednego dostawcy.

Czym charakteryzuje się hybrydowy XDR?

Hybrydowy XDR to model, który integruje rozwiązania bezpieczeństwa od różnych dostawców. Jego główną zaletą jest elastyczność. Pozwala wykorzystać już posiadane narzędzia i budować architekturę opartą na najlepszych produktach na rynku. Wiąże się to jednak z większym wyzwaniem, jakim jest integracja – zapewnienie spójności danych telemetrycznych i pełnej współpracy między komponentami od różnych producentów wymaga starannego zarządzania. Jako inżynier pracujący na co dzień z rozwiązaniami Cisco, Fortinet czy Palo Alto, widzę tu istotną rolę dla architekta. Sukces modelu hybrydowego zależy bowiem od precyzyjnego skonfigurowania API i zmapowania pól danych, aby system XDR mógł poprawnie interpretować sygnały płynące z tak różnorodnych źródeł.

Jak XDR wspiera pracę zespołów SOC?

Platforma XDR znacznie usprawnia pracę zespołów Security Operations Center (SOC). Analitycy nie muszą już ręcznie analizować tysięcy powiadomień, co eliminuje problem tzw. zmęczenia alertami. System dostarcza pełny kontekst zagrożenia i wizualizuje cały łańcuch ataku. To znacząco przyspiesza analizę i zarządzanie incydentami.

Specjaliści są odciążeni od powtarzalnych zadań. Mogą skupić się na strategicznym wykrywaniu zagrożeń i reagowaniu na złożone incydenty. W rezultacie XDR zwiększa efektywność zespołów SOC, usprawnia ich przepływy pracy i skraca średni czas reakcji na incydenty (MTTR).

Dla jakich organizacji przeznaczone jest rozwiązanie XDR?

Rozwiązanie XDR jest przeznaczone dla organizacji każdej wielkości, które chcą usprawnić swoje operacje bezpieczeństwa. Zapewnia kompleksową ochronę przed zaawansowanymi zagrożeniami. Największe korzyści odniosą firmy z rozbudowaną i zróżnicowaną infrastrukturą IT, obejmującą sieć, chmurę i wiele urządzeń. Platforma ta jest idealnym rozwiązaniem dla przedsiębiorstw, które chcą poprawić efektywność zarządzania incydentami dzięki bogatemu dostępowi do danych oraz uzupełnić działanie systemów SIEM. XDR pomaga również spełniać wymogi regulacyjne dotyczące ochrony danych. Wspiera zarządzanie ryzykiem poprzez zapewnienie pełnej widoczności zagrożeń. Dzięki konsolidacji narzędzi w jeden system, XDR redukuje złożoność architektury i pozwala obniżyć koszty operacyjne. To sprawia, że XDR jest wszechstronnym rozwiązaniem, które może przynieść wartość firmom o różnym profilu i wielkości.

Źródła

- https://www.gartner.com/en/documents/3982247

- https://www.ibm.com/think/insights/whats-new-2024-cost-of-a-data-breach-report

Sebastian Gwiozda – Senior Cybersecurity Architect z silnym zapleczem technicznym, ekspert w obszarze architektury bezpieczeństwa, ochrony danych i projektowania skalowalnych systemów zabezpieczeń. Od ponad dekady pracuje z multivendorowymi technologiami sieciowymi i bezpieczeństwa, łącząc praktyczną wiedzę z podejściem strategicznym. Specjalizuje się w budowaniu zaawansowanych, odpornych na zagrożenia środowisk on-premise i chmurowych. Pasjonat cyberbezpieczeństwa, stale rozwijający kompetencje i współpracujący z organizacjami w celu zwiększania ich odporności na współczesne zagrożenia.

Paweł Guraj

02.03.2026

Aleksander Bronowski

04.02.2026

info@trecom.pl

info@trecom.pl +48 22 488 72 00

+48 22 488 72 00